このドキュメントは有効期限を過ぎており無効です。

現在有効なドキュメントについては、以下をご参照ください。

http://www.nic.ad.jp/ja/doc/validity.html

| 文書管理情報 | |

|---|---|

| 本文書番号 | JPNIC-00947 |

| 文書名 | 暗号化申請ガイド(IPアドレス管理指定事業者向け) |

| 発効日 | 2004/6/18 |

| 最終更新日 | 2004/6/18 |

| この文書によって無効となった文書 | JPNIC-00911 |

| この文書を無効とする文書 | JPNIC-00976 |

暗号化申請ガイド(IPアドレス管理指定事業者向け)

社団法人日本ネットワークインフォメーションセンター

初版公開2004年1月16日

2004年6月18日改訂

概要

JPNICでは、各種申請内容に含まれる認証情報のセキュリティを確保するために、申請メールを暗号化して送付することを推奨しています。

本文書では、JPNICに対してIPアドレス関連の申請を行う方を対象として、暗号化申請を行うための技術的な手順を説明します。

目次

1. はじめに1.2. 前提

2.2. 暗号化申請を行う前提

3.2. 暗号化申請の仕組み

4.2. 申請書の暗号化

4.3. 申請書の送付

4.4. 受理通知の返信

5.2. 受け付け書式

5.3. JPNIC公開鍵暗号化アルゴリズムおよび鍵の仕様

5.4. 暗号化申請書形式

6.2. 著作権・商標について

7.2. 公開鍵の更新方法

1. はじめに

本文書では、JPNICに対してIPアドレス関連の申請をされる方を対象に、暗号化した申請書を送付する方法を説明します。

1.1. 想定環境

本文書では以下の環境を想定して説明します。

-

OS

- UNIX

- Windows 98/Me/2000/XP

-

暗号化ソフトウェア

- UNIX: gpg-1.05 かそれ以降のバージョン

- Windows: gpg-1.05 かそれ以降のバージョン

1.2. 前提

従来の電子メールでの申請に関して、基本的な知識をお持ちであることを前提として説明しています。電子メールの送付方法や、申請書の記述方法については本文書では対象としておりません。

また、暗号化ソフトウェアのインストールの詳細についても本文書の対象外ですのでご了承ください。

2. 暗号化申請手続きフロー

2.1. 暗号化申請の手順

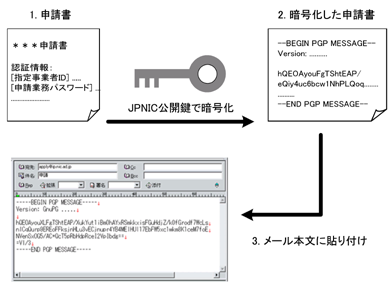

図1 暗号化申請の手順

| 手順1 | 申請書を作成する |

| 手順2 | 申請書の内容を暗号化する |

| 手順3 | 暗号化した申請書を本文に入れ、メールを送付する。 |

- メールの送付先は通常の申請受け付け窓口と同じです。

- JPNIC公開鍵は、https://iphostmaster.nic.ad.jp/pgp-key.htmlから入手できます。

2.2. 暗号化申請を行う前提

暗号化申請の導入にあたっては、【手順2】を行う前に、暗号化申請を行なうための環境を整える必要があります。- 暗号化ソフトウェアのインストール

- 申請用JPNIC公開鍵(以下、「JPNIC公開鍵」) の導入

3. 暗号化申請の実現方法

3.1. JPNICで使用する暗号化ソフトウェア

JPNICではOpenPGPに基づいたGnuPGを暗号化ソフトウェアとして使用します。OpenPGPおよびGnuPGについては以下のURLをご覧ください。

- OpenPGP (RFC2440 英語のみ)

- http://ietf.org/rfc/rfc2440.txt

- The GNU Privacy Guard (GnuPG 配布元)

- http://www.gnupg.org/

3.2. 暗号化申請のしくみ

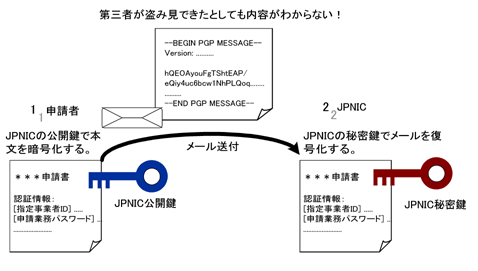

図2 暗号化申請のしくみ

- 暗号化申請を行なう際にはメールをJPNIC公開鍵を使用して暗号化します。(図2:1) 。

- 暗号化された申請書は、JPNIC秘密鍵以外では復号化できないため、メールでも安全に送付することができます。

- JPNICでは、送付された暗号化メールをJPNIC秘密鍵を用いて復号化し、申請書として受領します。(図2:2)

4. 暗号化申請の手順

UNIX、Windowsともに同じ手順で申請を行なうことができます。なお、暗号化申請を行なうための環境設定については付録をご覧ください。

4.1. 申請書の作成

JPNICへ送付する申請書を、漢字コード及び改行コードを指定できるエディターソフトなどを使って以下のテキスト形式で作成・保存します。

| 漢字コード: | JIS |

| 改行コード: | <CR>+<LF> |

4.2. 申請書の暗号化

申請書の暗号化を行ないます。ここでは、コマンドラインからの暗号化について説明します(Windowsの場合はMS-DOSプロンプトまたはコマンドプロンプトから行なってください)。

メールソフトを利用した暗号化については、そのメールソフトにより異なるため、それぞれのマニュアルをご確認ください。

コマンドラインからの暗号化

- 作成した申請書をファイルに保存します。

- 暗号化した申請書のファイルを作成します。

% gpg -e -a -r <公開鍵ID> -o <暗号化した申請書のファイル名> <申請書のファイル名>

→gpgはGnuPGのコマンドです。上記のように指定してコマンドを起動すると、<暗号化した申請書ファイル名>として指定された名称で、暗号化された申請書が保存されます。

→<公開鍵ID>はJPNIC公開鍵の鍵IDです。(「5.3 JPNIC公開鍵暗号化アルゴリズムおよび鍵の仕様」参照)

注:暗号化した申請書のファイルの内容は通信相手(JPNIC)以外は復号化できません。

4.3. 申請書の送付

暗号化した申請書のファイルは以下の方法で送ることができます。

暗号化した申請書のファイルをメールの本文に張り付ける形で申請窓口に送付してください。メールの本文には暗号化した申請書のファイルの内容以外は含めないでください。

注:申請者の認証は申請書に記載の認証情報で行ないますので申請者の署名は行なわないでください。署名されている場合は適切に申請が受けられない可能性があります。

4.4. 受理通知の返信

申請書が正しく暗号化されていれば、JPNICで申請書の復号化を行ない、申請処理をしたのち、平文で受理通知を送付します。

5. 暗号化申請の受け付けに関する仕様のまとめ

5.1. 受け付け窓口

申請受け付け窓口は以下の通りです。

| IPアドレス申請窓口 | : | apply@ip.nic.ad.jp |

| データベース申請窓口 | : | apply@dns.nic.ad.jp |

| 指定事業者情報変更窓口 | : | apply@agency.nic.ad.jp |

| その他対応窓口 | : | query@ip.nic.ad.jp |

5.2. 受け付け書式

以下の書式に対して暗号化した申請を受け付けます。

▼IPアドレス申請窓口(apply@ip.nic.ad.jp)

- IPアドレス割り当て報告申請フォーム(IPアドレス管理指定事業者ネットワーク用)

- IPアドレス割り当て報告申請フォーム(ユーザネットワーク用)

- 割り当て済みIPアドレス返却申請フォーム

- (削除)

- (削除)

- ネットワーク情報記載事項変更申請フォーム

▼データベース申請窓口(apply@dns.nic.ad.jp)

- 逆引きネームサーバ設定フォーム

▼指定事業者情報変更窓口(apply@agency.nic.ad.jp)

- 指定事業者情報登録・変更フォーム(電子メール用)

▼その他対応窓口(query@ip.nic.ad.jp)

- 1~5に対する申請取り下げ、およびその他ネットワーク情報の変更を伴う手続き

5.3. JPNIC公開鍵暗号化アルゴリズムおよび鍵の仕様

| 鍵アルゴリズム | : | DSA and ElGamal |

| 鍵長 | : | 2048 bits |

| 鍵ID | : | CEFAD11E |

| 公開鍵 | : | https://iphostmaster.nic.ad.jp/pgp-key.htmlに掲載 5.1で明記された受け付け窓口すべてに同一の公開鍵で暗号化を行う。 |

| 有効期限 | : | 公開鍵掲載URLに記載 |

5.4. 暗号化申請書形式

- メール本文に暗号化申請書のみを挿入して送付したもの

6. その他

6.1. 免責事項

- このサービスに関する動作仕様は今後変更される場合があります。最新の情報については本文書「暗号化申請ガイド(IPアドレス管理指定事業者向け)」(http://www.nic.ad.jp/ja/ip/doc/pgp-guide.html)をご参照ください。

- 暗号化申請は申請者の責任において行なってください。JPNICでは暗号化申請を行なうための負担や責任は負いかねます。

- 緊急を要するやむをえない状況においては、事前の予告なくサービスの一部またはすべてを制限する場合があります。

- JPNICは、この文書の内容について万全を期して作成しておりますが、この文書の中に誤りまたは脱漏があり、その結果、損害が生じた場合でも、JPNICはいかなる責任も負いません。

- 暗号技術の問題によって、損害が生じた場合でもJPNICはいかなる責任も負いません。

6.2. 著作権・商標について

本文書の著作権は社団法人日本ネットワークインフォメーションセンターに帰属し、著作権関連諸権利はすべてJPNICにあります。また、本文書に記載されているシステム名、製品名等は、一般に各開発メーカーの登録商標あるいは商標です。なお、本文中では(TM)、(R)マークは明記しておりません。

7. 設定の詳細

7.1. 暗号化申請を行なうための環境設定

暗号化申請を行なう前に必要な以下の環境設定について、一般的な設定手順について説明します。この設定手順は導入時に一度行なえば、再度行なう必要はありません。これらの手順については設定していただく方の環境により異なる場合もあります。詳細はGnuPGのパッケージに含まれるドキュメントなどをご参照ください。

- 暗号化ソフトウェアのインストールおよび初期設定

- JPNIC公開鍵の導入

7.1.1. 暗号化ソフトウェアのインストールおよび初期設定

7.1.1.1. GnuPG をインストールする

GnuPGの配布元のダウンロードページ(http://www.gnupg.org/download.html)よりそれぞれの環境にあった最新のファイルをダウンロードしてください。パッケージに含まれるREADMEファイルなどに目を通した上でインストールしてください。GnuPGをインス トール済みの方はこの作業を行なう必要はありません。

7.1.1.2. 秘密鍵/公開鍵の作成

GnuPGを使用して暗号化のやりとりを行なう場合、暗号化を行なうユーザの鍵フォルダを作成した上で秘密鍵と公開鍵を生成する必要があります。GnuPGで秘密鍵および公開鍵を作成している場合はこの作業を行なう必要はありません。

7.1.1.2.1. 鍵フォルダの作成

鍵フォルダが存在していない状態で、コマンドラインから以下のコマンドを入力すると自動的に鍵ディレクトリが生成されます。(Windowsの場合はDOSプロンプトまたはコマンドプロンプトから行なってください)

% gpg

注:gpg はGnuPG のコマンドです。

7.1.1.2.2. 秘密鍵/公開鍵の作成

自分の公開鍵/秘密鍵を作成します。

% gpg --gen-key

鍵を生成する際にいくつか入力を求められる事項がありますので、以下を参考に登録作業を進めてください。以下はgpg-1.06での表示例です。他のバージョンでは表示が若干異なる場合があります。

7.1.1.2.2.1. 署名・暗号化アルゴリズムの選択

Please select what kind of key you want:

(1) DSA and ELGamal (default)

(2) DSA (sign only)

(4) ElGamal (sign and encrypt)

Your selection?

→ 基本的には(1) を選択します。

7.1.1.2.2.2. 鍵長の指定

DSA keypair will have 1024 bits.

About to generate a new ELG-E keypair.

minimum keysize is 768 bits

default keysize is 1024 bits

highest suggested keysize is 2048 bits

What keysize do you want? (1024)

→ 標準の1024を選択します。よりセキュリティを高めたい時は長い鍵を選択します。ただし、鍵が長いほど計算に時間がかかります。

7.1.1.2.2.3. 有効期限の設定

Please specify how long the key should be valid.

0 = key does not expire

<n> = key expires in n days

<n>w = key expires in n weeks

<n>m = key expires in n months

<n>y = key expires in n years

Key is valid for? (0)

→設定する鍵の有効期限です。特に期限が必要でなければリターンキーを入力します。リターンキーを押すと0が設定され、確認が表示されるのでyを入力します。

7.1.1.2.2.4. 個人情報の設定

Real name: (名前を入力する)

Email address: (電子メールアドレスを入力する)

Comment: (コメントがあれば入力する)

→名前、電子メール、コメントを要求する画面が出ますので、それぞれ適切な内容を入力します(コメントの入力は任意です)。入力後確認の表示が出るので、問題がなければo(半角英字のオー)のキーを入力します。

7.1.1.2.2.5. パスフレーズの入力

Enter passphrase: (パスフレーズを入力する)

Repeat passphrase: (再度同じパスフレーズを入力する)

→パスフレーズは自分の公開鍵で暗号化されたメールを復号化するために必要なパスワードのことです。ある程度の長さをもちかつ推測されにくいものを入力します。この後乱数が自動的に生成されます。乱数の生成が終了するまでしばらくかかります。

7.1.2. JPNIC公開鍵の導入

https://iphostmaster.nic.ad.jp/pgp-key.htmlにあるJPNIC公開鍵を

-----BEGIN PGP PUBLIC KEY BLOCK-----

から

-----END PGP PUBLIC KEY BLOCK-----

までをコピーし、テキストファイルとして保存します。その後、公開鍵を自分の鍵ディレクトリに導入します。

7.1.2.1. 公開鍵の導入

% gpg --import <保存したJPNIC公開鍵ファイル>

7.1.2.2. 公開鍵の確認

導入した鍵は以下のコマンドで確認することができます。

% gpg --list-key

導入に成功すると以下のように表示されます。

/path/to/someone/.gnupg/pubring.gpg

(Windowsのデフォルトでは<ドライブ名>:/GnuPG\pubring.gpg)

pub 1024D/CEFAD11E 2004-01-06 JPNIC IP Department <query@ip.nic.ad.jp>

uid JPNIC IP Department <apply@ip.nic.ad.jp>

uid JPNIC IP Department <apply@dns.nic.ad.jp>

uid JPNIC IP Department <apply@agency.nic.ad.jp>

sub 2048g/79E00C5F 2004-01-06

7.1.2.3. 公開鍵の署名

暗号化を行なうとその都度セキュリティの警告が出ます。これを抑制する場合は、公開鍵への署名を行なってください。

% gpg --sign-key <JPNICの鍵ID>

ここで、いくつかの確認を求められますが、問題がなければそれぞれyを入力してください。また、最後にパスフレーズの入力を求められますので、設定したパスフレーズを入力してください。以上で暗号化ソフトウェアのインストールおよび初期設定は完了です。

7.2. 公開鍵の更新方法

ここでは、公開鍵を更新する必要がある場合の設定手順について説明します。公開鍵に変更がある場合は、以下のように、今までの鍵を削除し新しい公開鍵を登録するようにしてください。

- 現在登録されている鍵の確認

- 現在登録されている鍵の削除

- 新しい公開鍵の登録

この作業は公開鍵に変更がない場合は行なう必要はありません。これらの手順は設定していただく方の環境により異なる場合もあります。詳細はGnuPGのパッケージに含まれるドキュメントなどをご参照ください。

7.2.1. 現在登録されている鍵の確認

現在登録されている公開鍵は、コマンドラインから以下のコマンドを入力することで確認することができます。

% gpg --list-key

例えばJPNICの公開鍵のみが登録されている場合、以下のように画面にコマンドの結果が表示されます。削除する鍵IDを確認してください。

/path/to/someone/.gnupg/pubring.gpg

(Windowsのデフォルトでは<ドライブ名>:/GnuPG\pubring.gpg)

pub 1024D/CEFAD11E 2004-01-06 JPNIC IP Department <query@ip.nic.ad.jp>

uid JPNIC IP Department <apply@ip.nic.ad.jp>

uid JPNIC IP Department <apply@dns.nic.ad.jp>

uid JPNIC IP Department <apply@agency.nic.ad.jp>

sub 2048g/79E00C5F 2004-01-06

この例ではCEFAD11Eが鍵IDとなります。

7.2.2. 現在登録されている鍵の削除

コマンドラインから以下のコマンドを入力することで、JPNICの公開鍵を削除することができます。

% gpg --delete-key <削除したい鍵ID>

ここで公開鍵の束から本当に削除するのか確認されますので、問題がなければyを入力しリターンキーを押してください。

7.2.3. 新しい公開鍵の登録

手順については、「7.1.2. JPNIC公開鍵の導入」をご参照ください。

付録 参考資料

- 参考URL:

- The GNU Privacy Guard (GnuPG)

http://www.gnupg.org/ - 書籍:

- PGP 暗号メールと電子署名

山本 和彦 監訳/株式会社ユニテック訳

株式会社オライリー・ジャパン発行(ISBN: 4-900900-02-8)

原書:PGP: Pretty Good Privacy/Simson Garfinkel 著 (ISBN: 1-56592-098-8)

本文書に関するお問い合わせはquery@ip.nic.ad.jpまでお願いいたします。

JPNIC公開文書著作権表示 (Copyright notice of JPNIC open documents)

この文書はJPNIC公開文書であり、 著作権は社団法人日本ネットワークインフォメーションセンター(JPNIC)が保持しています。

JPNIC公開文書は誰でも送付手数料のみの負担でJPNICから入手できます。 また、この著作権表示を入れるかぎり、 誰でも自由に転載・複製・再配布を行って構いません。

〒101-0047 東京都千代田区内神田2-3-4 国際興業神田ビル6F

社団法人日本ネットワークインフォメーションセンター